12 Сентябрь 2019

Свой DNS-over-HTTPS сервер на базе веб-сервера H2O

Own DNS-over-HTTPS server with H2O web-server

Различные аспекты эксплуатации DNS уже неоднократно затрагивались автором в ряде статей опубликованных в рамках блога. При этом, основной акцент всегда делался на повышение безопасности этого ключевого для всего Интернет сервиса.

До последнего времени, несмотря на очевидность уязвимости DNS трафика, который, до сих пор, по большей части, передаётся в открытом виде, для злонамеренных действий со стороны провайдеров, стремящихся повысить своих доходы за счёт встраивания рекламы в контент, государственных силовых органов и цензуры, а также просто преступников, процесс усиления его защиты, несмотря на наличие различных технологий, таких как DNSSEC/DANE, DNScrypt, DNS-over-TLS и DNS-over-HTTPS, буксовал. И если серверные решения, в некоторые из них существуют уже довольно долгое время, широко известны и доступны, то поддержка их со стороны клиентского программного обеспечения оставляет желать много лучшего.

К счастью, ситуация меняется. В частности, разработчики популярного браузера Firefox заявили о планах по включению по умолчанию режима поддержки режима DNS-over-HTTPS (DoH) в ближайшее время. Это должно помочь защитить DNS трафик пользователя WWW от вышеупомянутых угроз, однако потенциально способно вызвать новые.

1. Проблемы DNS-over-HTTPS

На первый взгляд, начинающееся массовое внедрение DNS-over-HTTPS в программное обеспечение работающее в Интернет вызывает только позитивную реакцию. Однако, чёрт, как говорится, кроется в деталях.

Первой проблемой, которая ограничивает сферу массового применения DoH, является его ориентация исключительно на веб-трафик. Действительно, протокол HTTP и его актуальная редакция HTTP/2, на которой базируется DoH, является основой WWW. Но Интернет это не только веб. Существует масса популярых сервисов, такие, как электронная почта, всевозможные мессенджеры, системы передачи файлов, стриминг мультимедиа и проч., которые не используют HTTP. Таким образом, несмотря на восприятие многими DoH как панацеи, он оказывается неприменим без дополнительных (да и не нужных) усилий, ни для чего иного, кроме браузерных технологий. К слову, на эту роль куда как более достойным кандидатом выглядит DNS-over-TLS, который реализует инкапсуляцию стандартного DNS трафика в защищённый стандартный протокол TLS.

Второй проблемой, которая потенциально куда как более значима, чем первая, является фактический отказ от присущей DNS by design децентрализации в угоду использования указываемого в настройках браузера единого DoH сервера. В частности, Mozilla предлагает использовать сервис от Cloudflare. Подобный сервис запустили также и другие заметные фигуры Интернет, в частности Google. Получается, что внедрение DNS-over-HTTPS в том виде, в котором это предлагается сейчас, лишь увеличивает зависимость конечных пользователей от крупнейших сервисов. Не секрет, что информация, которую может предоставить анализ DNS запросов способен собирать ещё больше данных о нём, а также повысить их точность и актуальность.

Третьим негативным моментом является использование самого протокола HTTPS. Как известно, HTTP является текстовым и в процессе обмена передаёт массу метаинформации именно в этом формате. В то же время, протокол DNS двоичный и все передаваемые данные упаковываются в весьма компактный пакет (wire format), который, обычно, редко превышает сотню байтов. В результате случае использования DoH за счёт HTTPS обёртки и сопутствующих конверсий при методе GET мы получаем кратный рост трафика даже при том, что в HTTP/2 имеется сжатие HTTP-заголовков.

В этой связи, автор был и остаётся сторонником массового внедрения не DNS-over-HTTPS, а DNS-over-TLS совместно с DNSSEC/DANE как универсального, безопасного и не способствующего дальнейшей централизации Интернет средства для обеспечения безопасности DNS трафика. К сожалению, ожидать быстрое внедрение массовой поддержки альтернатив DoH в клиентский софт в силу понятных причин, не приходится и её уделом пока остаются энтузиасты безопасных технологий.

Но, коль уж мы теперь получаем DoH, то почему бы не использовать его, предварительно уйдя от потенциальной слежки по стороны корпораций посредством их серверов на свой собственный DNS-over-HTTPS сервер?

2. Протокол DNS-over-HTTPS

Если взглянуть в стандарт RFC8484 описывающий протокол DNS-over-HTTPS, то можно увидеть, что он, по сути, представляет собой веб API позволяющий инкапсулировать стандартный пакет DNS в протокол HTTP/2. Это реализуется посредством специальных HTTP-заголовков, а также конверсии бинарного формата передаваемых DNS данных (см. RFC1035 и последующие документы) в форму, позволяющую передавать и получать их, а также работать с необходимыми метаданными.

По стандарту поддерживается только HTTP/2 и защищённое соединение TLS.

Отправка DNS-запроса может производится стандартными методами GET и POST. В первом случае запрос трансформируется base64URL-encoded строку, а во-втором - через тело POST-запроса в двоичной форме. При этом при запросе и при ответе DNS используется специальный MIME-тип данных application/dns-message.

root@eprove:~ # curl -H 'accept: application/dns-message' 'https://my.domaint/dns-query?dns=q80BAAABAAAAAAAAB2V4YW1wbGUDY29tAAABAAE' -v

* Trying 2001:100:200:300::400:443...

* TCP_NODELAY set

* Connected to eprove.net (2001:100:200:300::400) port 443 (#0)

* ALPN, offering h2

* ALPN, offering http/1.1

* successfully set certificate verify locations:

* CAfile: /usr/local/share/certs/ca-root-nss.crt

CApath: none

* TLSv1.3 (OUT), TLS handshake, Client hello (1):

* TLSv1.3 (IN), TLS handshake, Server hello (2):

* TLSv1.3 (IN), TLS handshake, Encrypted Extensions (8):

* TLSv1.3 (IN), TLS handshake, Certificate (11):

* TLSv1.3 (IN), TLS handshake, CERT verify (15):

* TLSv1.3 (IN), TLS handshake, Finished (20):

* TLSv1.3 (OUT), TLS change cipher, Change cipher spec (1):

* TLSv1.3 (OUT), TLS handshake, Finished (20):

* SSL connection using TLSv1.3 / TLS_AES_256_GCM_SHA384

* ALPN, server accepted to use h2

* Server certificate:

* subject: CN=my.domain

* start date: Jul 22 00:07:13 2019 GMT

* expire date: Oct 20 00:07:13 2019 GMT

* subjectAltName: host "my.domain" matched cert's "my.domain"

* issuer: C=US; O=Let's Encrypt; CN=Let's Encrypt Authority X3

* SSL certificate verify ok.

* Using HTTP2, server supports multi-use

* Connection state changed (HTTP/2 confirmed)

* Copying HTTP/2 data in stream buffer to connection buffer after upgrade: len=0

* Using Stream ID: 1 (easy handle 0x801441000)

> GET /dns-query?dns=q80BAAABAAAAAAAAB2V4YW1wbGUDY29tAAABAAE HTTP/2

> Host: eprove.net

> User-Agent: curl/7.65.3

> accept: application/dns-message

>

* TLSv1.3 (IN), TLS handshake, Newsession Ticket (4):

* Connection state changed (MAX_CONCURRENT_STREAMS == 100)!

< HTTP/2 200

< server: h2o/2.3.0-beta2

< content-type: application/dns-message

< cache-control: max-age=86274

< date: Thu, 12 Sep 2019 13:07:25 GMT

< strict-transport-security: max-age=15768000; includeSubDomains; preload

< content-length: 45

<

Warning: Binary output can mess up your terminal. Use "--output -" to tell

Warning: curl to output it to your terminal anyway, or consider "--output

Warning: <FILE>" to save to a file.

* Failed writing body (0 != 45)

* stopped the pause stream!

* Connection #0 to host eprove.net left intactОбратите также внимание на заголовок cache-control: в ответе со стороны веб-сервера. В параметре max-age содержится значение TTL для возвращаемой записи DNS (или минимальное значение если возвращается их набор).

Исходя из вышеизложенного, функционирование DoH сервера состоит из нескольких этапов.

- Получить HTTP запрос. Если это GET то декодировать пакет из base64URL кодировки.

- Отправить этот пакет DNS серверу.

- Получить ответ от DNS сервера

- Найти минимальное значение TTL в полученных записях.

- Вернуть клиенту ответ по HTTP.

3. Свой DNS-over-HTTPS сервер

Наиболее простым, быстрым и эффективным способом запустить свой собственный DNS-over-HTTPS сервер представляется использование HTTP/2 веб-сервера H2O, о котором автор уже вкратце писал (см. "Высокопроизводительный веб-сервер H2O").

В пользу этого выбора играет тот факт, что весь код собственного DoH сервра может быть полностью реализован средствами интегрированного в сам H2O интерпретатором mruby. Помимо стандартных библиотек, для обмена данными с DNS сервером необходима библиотека (mrbgem) Socket, которая, по счастью, уже включена в текущую девелоперскую версию H2O 2.3.0-beta2 присутствующую в портах FreeBSD. Впрочем, не трудно добавить её и в любую предыдущую версию клонировав репозиторий библиотеки Socket в каталог /deps перед компиляцией.

root@beta:~ # uname -v

FreeBSD 12.0-RELEASE-p10 GENERIC

root@beta:~ # cd /usr/ports/www/h2o

root@beta:/usr/ports/www/h2o # make extract

===> License MIT BSD2CLAUSE accepted by the user

===> h2o-2.2.6 depends on file: /usr/local/sbin/pkg - found

===> Fetching all distfiles required by h2o-2.2.6 for building

===> Extracting for h2o-2.2.6.

=> SHA256 Checksum OK for h2o-h2o-v2.2.6_GH0.tar.gz.

===> h2o-2.2.6 depends on file: /usr/local/bin/ruby26 - found

root@beta:/usr/ports/www/h2o # cd work/h2o-2.2.6/deps/

root@beta:/usr/ports/www/h2o/work/h2o-2.2.6/deps # git clone https://github.com/iij/mruby-socket.git

Клонирование в «mruby-socket»…

remote: Enumerating objects: 385, done.

remote: Total 385 (delta 0), reused 0 (delta 0), pack-reused 385

Получение объектов: 100% (385/385), 98.02 KiB | 647.00 KiB/s, готово.

Определение изменений: 100% (208/208), готово.

root@beta:/usr/ports/www/h2o/work/h2o-2.2.6/deps # ll

total 181

drwxr-xr-x 9 root wheel 18 12 авг. 16:09 brotli/

drwxr-xr-x 2 root wheel 4 12 авг. 16:09 cloexec/

drwxr-xr-x 2 root wheel 5 12 авг. 16:09 golombset/

drwxr-xr-x 4 root wheel 35 12 авг. 16:09 klib/

drwxr-xr-x 2 root wheel 5 12 авг. 16:09 libgkc/

drwxr-xr-x 4 root wheel 26 12 авг. 16:09 libyrmcds/

drwxr-xr-x 13 root wheel 32 12 авг. 16:09 mruby/

drwxr-xr-x 5 root wheel 11 12 авг. 16:09 mruby-digest/

drwxr-xr-x 5 root wheel 10 12 авг. 16:09 mruby-dir/

drwxr-xr-x 5 root wheel 10 12 авг. 16:09 mruby-env/

drwxr-xr-x 4 root wheel 9 12 авг. 16:09 mruby-errno/

drwxr-xr-x 5 root wheel 14 12 авг. 16:09 mruby-file-stat/

drwxr-xr-x 5 root wheel 10 12 авг. 16:09 mruby-iijson/

drwxr-xr-x 5 root wheel 11 12 авг. 16:09 mruby-input-stream/

drwxr-xr-x 6 root wheel 11 12 авг. 16:09 mruby-io/

drwxr-xr-x 5 root wheel 10 12 авг. 16:09 mruby-onig-regexp/

drwxr-xr-x 4 root wheel 10 12 авг. 16:09 mruby-pack/

drwxr-xr-x 5 root wheel 10 12 авг. 16:09 mruby-require/

drwxr-xr-x 6 root wheel 10 12 сент. 16:10 mruby-socket/

drwxr-xr-x 2 root wheel 9 12 авг. 16:09 neverbleed/

drwxr-xr-x 2 root wheel 13 12 авг. 16:09 picohttpparser/

drwxr-xr-x 2 root wheel 4 12 авг. 16:09 picotest/

drwxr-xr-x 9 root wheel 16 12 авг. 16:09 picotls/

drwxr-xr-x 4 root wheel 8 12 авг. 16:09 ssl-conservatory/

drwxr-xr-x 8 root wheel 18 12 авг. 16:09 yaml/

drwxr-xr-x 2 root wheel 8 12 авг. 16:09 yoml/

root@beta:/usr/ports/www/h2o/work/h2o-2.2.6/deps # cd ../../..

root@beta:/usr/ports/www/h2o # make install clean

...Конфигурация веб-сервера, в целом, стандартная.

root@beta:/usr/ports/www/h2o # cd /usr/local/etc/h2o/

root@beta:/usr/local/etc/h2o # cat h2o.conf

# this sample config gives you a feel for how h2o can be used

# and a high-security configuration for TLS and HTTP headers

# see https://h2o.examp1e.net/ for detailed documentation

# and h2o --help for command-line options and settings

# v.20180207 (c)2018 by Max Kostikov http://kostikov.co e-mail: max@kostikov.co

user: www

pid-file: /var/run/h2o.pid

access-log:

path: /var/log/h2o/h2o-access.log

format: "%h %v %l %u %t \"%r\" %s %b \"%{Referer}i\" \"%{User-agent}i\""

error-log: /var/log/h2o/h2o-error.log

expires: off

compress: on

file.dirlisting: off

file.send-compressed: on

file.index: [ 'index.html', 'index.php' ]

listen:

port: 80

listen:

port: 443

ssl:

cipher-suite: ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305:DHE-RSA-AES128-GCM-SHA256:DHE-RSA-AES256-GCM-SHA384

cipher-preference: server

dh-file: /etc/ssl/dhparams.pem

certificate-file: /usr/local/etc/letsencrypt/live/eprove.net/fullchain.pem

key-file: /usr/local/etc/letsencrypt/live/my.domain/privkey.pem

hosts:

"*.my.domain":

paths: &go_tls

"/":

redirect:

status: 301

url: https://my.domain/

"my.domain:80":

paths: *go_tls

"my.domain:443":

header.add: "Strict-Transport-Security: max-age=15768000; includeSubDomains; preload"

paths:

"/dns-query":

mruby.handler-file: /usr/local/etc/h2o/h2odoh.rbИсключение составляет лишь обработчик URL /dns-query за который отвечает, собственно, наш DNS-over-HTTPS сервер, написанный на mruby и вызываемый через опцию обработчика mruby.handler-file.

root@beta:/usr/local/etc/h2o # cat h2odoh.rb

# H2O HTTP/2 web server as DNS-over-HTTP service

# v.20190908 (c)2018-2019 Max Kostikov https://kostikov.co e-mail: max@kostikov.co

proc {|env|

if env['HTTP_ACCEPT'] == "application/dns-message"

case env['REQUEST_METHOD']

when "GET"

req = env['QUERY_STRING'].gsub(/^dns=/,'')

# base64URL decode

req = req.tr("-_", "+/")

if !req.end_with?("=") && req.length % 4 != 0

req = req.ljust((req.length + 3) & ~3, "=")

end

req = req.unpack1("m")

when "POST"

req = env['rack.input'].read

else

req = ""

end

if req.empty?

[400, { 'content-type' => 'text/plain' }, [ "Bad Request" ]]

else

# --- ask DNS server

sock = UDPSocket.new

sock.connect("localhost", 53)

sock.send(req, 0)

str = sock.recv(65535)

sock.close

# --- find lowest TTL in response

nans = str[6, 2].unpack1('n') # number of answers

if nans > 0 # no DNS failure

shift = 12

ttl = 0

while nans > 0

# process domain name compression

if str[shift].unpack1("C") < 192

shift = str.index("\x00", shift) + 5

if ttl == 0 # skip question section

next

end

end

shift += 6

curttl = str[shift, 4].unpack1('N')

shift += str[shift + 4, 2].unpack1('n') + 6 # responce data size

if ttl == 0 or ttl > curttl

ttl = curttl

end

nans -= 1

end

cc = 'max-age=' + ttl.to_s

else

cc = 'no-cache'

end

[200, { 'content-type' => 'application/dns-message', 'content-length' => str.size, 'cache-control' => cc }, [ str ] ]

end

else

[415, { 'content-type' => 'text/plain' }, [ "Unsupported Media Type" ]]

end

}Обратие внимание, что за обработку пакетов DNS отвечает локальный кэширующий сервер, в данном случае Unbound из стандратной поставки FreeBSD. С точки зрения безопасности это оптимальное решение. Впрочем, ничто не мешает заменить localhost на адрес другого DNS, который вы предполагаете использовать.

root@beta:/usr/local/etc/h2o # local-unbound verison

usage: local-unbound [options]

start unbound daemon DNS resolver.

-h this help

-c file config file to read instead of /var/unbound/unbound.conf

file format is described in unbound.conf(5).

-d do not fork into the background.

-p do not create a pidfile.

-v verbose (more times to increase verbosity)

Version 1.8.1

linked libs: mini-event internal (it uses select), OpenSSL 1.1.1a-freebsd 20 Nov 2018

linked modules: dns64 respip validator iterator

BSD licensed, see LICENSE in source package for details.

Report bugs to unbound-bugs@nlnetlabs.nl

root@eprove:/usr/local/etc/h2o # sockstat -46 | grep unbound

unbound local-unbo 69749 3 udp6 ::1:53 *:*

unbound local-unbo 69749 4 tcp6 ::1:53 *:*

unbound local-unbo 69749 5 udp4 127.0.0.1:53 *:*

unbound local-unbo 69749 6 tcp4 127.0.0.1:53 *:*Отстаётся перезапустить H2O и посмотреть что же из этого получилось.

root@beta:/usr/local/etc/h2o # service h2o restart

Stopping h2o.

Waiting for PIDS: 69871.

Starting h2o.

start_server (pid:70532) starting now...4. Тестирование

Итак, проверим результаты отправив вновь пробный запрос и посмотрев сетевой трафик при помощи утилиты tcpdump.

root@beta/usr/local/etc/h2o # curl -H 'accept: application/dns-message' 'https://my.domain/dns-query?dns=q80BAAABAAAAAAAAB2V4YW1wbGUDY29tAAABAAE'

Warning: Binary output can mess up your terminal. Use "--output -" to tell

Warning: curl to output it to your terminal anyway, or consider "--output

Warning: <FILE>" to save to a file.

...

root@beta:~ # tcpdump -n -i lo0 udp port 53 -xx -XX -vv

tcpdump: listening on lo0, link-type NULL (BSD loopback), capture size 262144 bytes

16:32:40.420831 IP (tos 0x0, ttl 64, id 37575, offset 0, flags [none], proto UDP (17), length 57, bad cksum 0 (->e9ea)!)

127.0.0.1.21070 > 127.0.0.1.53: [bad udp cksum 0xfe38 -> 0x33e3!] 43981+ A? example.com. (29)

0x0000: 0200 0000 4500 0039 92c7 0000 4011 0000 ....E..9....@...

0x0010: 7f00 0001 7f00 0001 524e 0035 0025 fe38 ........RN.5.%.8

0x0020: abcd 0100 0001 0000 0000 0000 0765 7861 .............exa

0x0030: 6d70 6c65 0363 6f6d 0000 0100 01 mple.com.....

16:32:40.796507 IP (tos 0x0, ttl 64, id 37590, offset 0, flags [none], proto UDP (17), length 73, bad cksum 0 (->e9cb)!)

127.0.0.1.53 > 127.0.0.1.21070: [bad udp cksum 0xfe48 -> 0x43fa!] 43981 q: A? example.com. 1/0/0 example.com. A 93.184.216.34 (45)

0x0000: 0200 0000 4500 0049 92d6 0000 4011 0000 ....E..I....@...

0x0010: 7f00 0001 7f00 0001 0035 524e 0035 fe48 .........5RN.5.H

0x0020: abcd 8180 0001 0001 0000 0000 0765 7861 .............exa

0x0030: 6d70 6c65 0363 6f6d 0000 0100 01c0 0c00 mple.com........

0x0040: 0100 0100 0151 8000 045d b8d8 22 .....Q...].."

^C

2 packets captured

23 packets received by filter

0 packets dropped by kernelВ выводе видно, как запрос на разрешение адреса example.com был получен и успешно обработан DNS сервером.

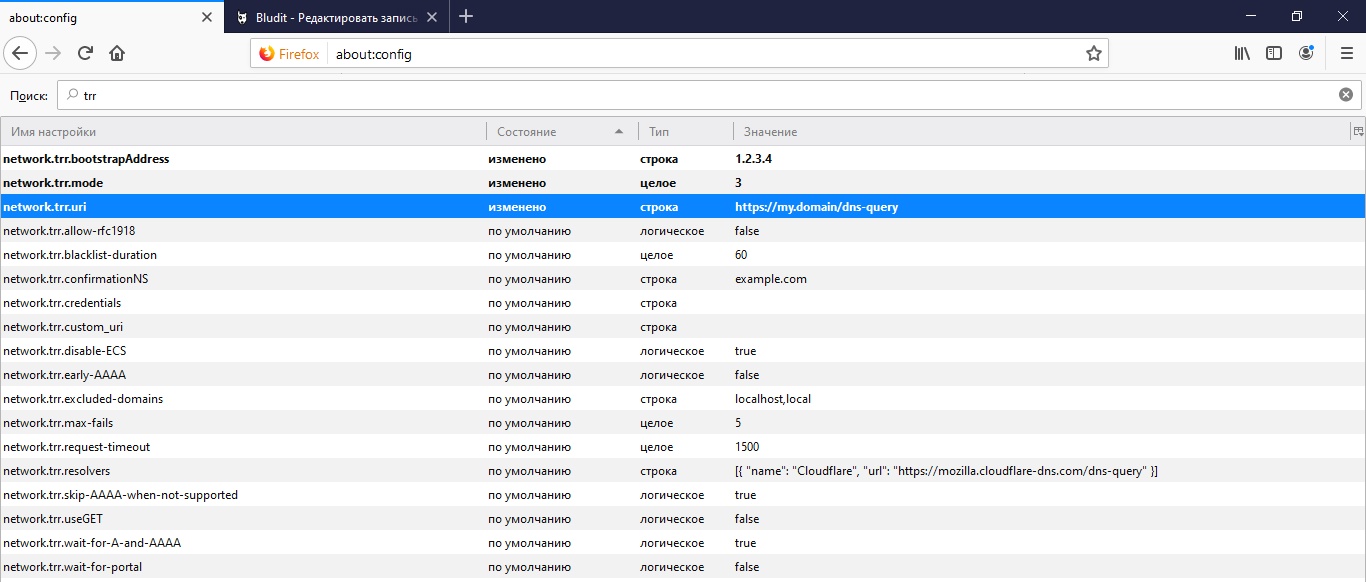

Теперь осталось активировать наш сервер в браузере Firefox. Для этого на страницы конфигурации следует изменить несколько настроек about:config.

Во-первых, это адрес нашего API по которому браузер будет запрашивать в DNS информацию в network.trr.uri. Рекомендуется также указать IP домена из этого URL для безопасного разрешения в IP средствами самого браузера без обращения к DNS в network.trr.bootstrapAddress. И, наконец, собственно сам параметр network.trr.mode включающий использование DoH. Установка значения в "3" заставит браузер использовать исключительно DNS-over-HTTPS для разрешения имён, а более надёжное и безопасное "2" отдаст приоритет DoH отставив стандартное обращение к DNS в качестве резервного варианта.

5. PROFIT!

Статья была полезной? Тогда прошу не стесняться и поддерживать деньгами через PayPal или Яндекс.Деньги.